Электронные книги

-

пїЅпїЅпїЅпїЅпїЅпїЅпїЅ » Всё для офиса » Электронные книги » Rootkits, SpyWare/AdWare, Keyloggers & BackDoors. Обнаружение и защита

ПользовательНовые статьи22 апрель ImageMagick 7.1.1-3121 май Icecream Image Resizer 2.10 16 январь Sweet Home 3D 6.2 КомментарииНет комментариев |

Rootkits, SpyWare/AdWare, Keyloggers & BackDoors. Обнаружение и защита

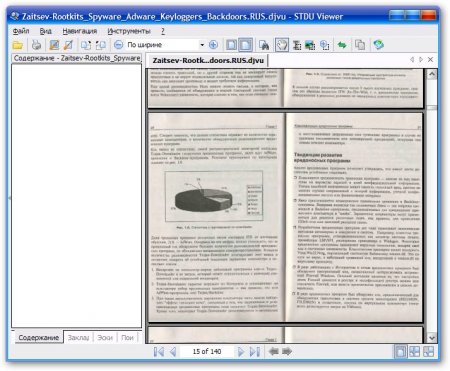

В частности, в книге подробно рассмотрены: В книге рассмотрены различные утилиты (в том числе и утилита AVZ) предназначенные для поиска и нейтрализации вредоносных программ и хакерских «закладок», причем основное внимание уделено бесплатным программам. Рассмотрены типовые ситуации, связанные с поражением компьютера вредоносными программами. Для каждой из ситуаций описан процесс анализа и лечения. Название: Rootkits, SpyWare/AdWare, Keyloggers & BackDoors. Обнаружение и защита.

Похожие новости

ИнформацияПосетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации. |

X-Core AV - это мощный антивирусный сканер для операционных систем семейства Windows. X-Core AV имеет резидентную защиту процессов в системе, что обеспечивает защиту от запуска вредоносного

X-Core AV - это мощный антивирусный сканер для операционных систем семейства Windows. X-Core AV имеет резидентную защиту процессов в системе, что обеспечивает защиту от запуска вредоносного Антивирус Касперского® Mobile 6.0 – это удобное и надежное решение для защиты системы под управлением Windows Mobile от вредоносных программ для мобильных платформ. Касперского Mobile 6.0 включает

Антивирус Касперского® Mobile 6.0 – это удобное и надежное решение для защиты системы под управлением Windows Mobile от вредоносных программ для мобильных платформ. Касперского Mobile 6.0 включает System Safety Monitor (SSM) позволяет отслеживать активность операционной системы Microsoft Windows в режиме реального времени и предотвращать нежелательные действия от различных вредоносных и

System Safety Monitor (SSM) позволяет отслеживать активность операционной системы Microsoft Windows в режиме реального времени и предотвращать нежелательные действия от различных вредоносных и